| Vous l’ignorez peut-être, mais la majorité des données qui transitent sur Internet, et bien d’autres réseaux, circulent en clair, à la vue de tous ou presque.

Avec le temps, plusieurs solutions de protection se sont imposées. Parmi elles, le VPN s’est hissé parmi les plus répandues. Voyons comment il s’y prend pour protéger nos échanges. |

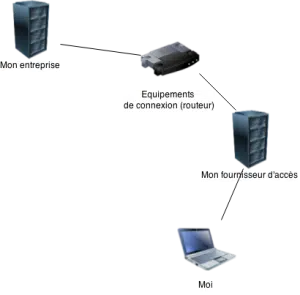

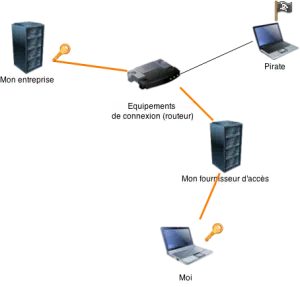

Protéger ses données n’a rien d’un luxe technologique. Pour le comprendre, prenons un cas concret, celui d’une connexion à distance :

|

Voici deux aspects essentiels du fonctionnement d’Internet :

|

|

|

Mais ce fonctionnement a un revers :

|

|

|

Face à ce risque, une parade s’est imposée :

|

|

Pour situer l’ampleur du problème : dès qu’on se connecte à un réseau (en wifi, par exemple), il devient très facile d’enregistrer le moindre octet qui y circule. Sur les réseaux publics, aéroports, hôtels, bibliothèques,, la prudence s’impose : tout échange peut être intercepté. Pire, même sans connexion directe, il est possible de capter des signaux émis sur les câbles via des ondes.

Alors, que fait le VPN ? Il crée une sorte de tunnel sécurisé à travers le réseau, qu’il s’agisse d’Internet ou d’un autre réseau.

Le tunnel, concrètement

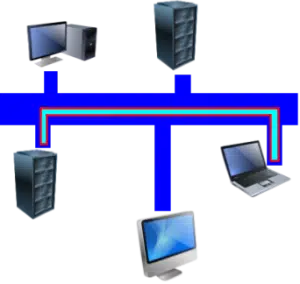

Imaginez un réseau comme un ensemble de canalisations géantes, où l’eau circule dans tous les sens entre ordinateurs. On insère alors un tuyau en caoutchouc à l’intérieur de ces tubes. L’eau qui circule dans ce tuyau ne se mélange pas à celle du reste du réseau :

- Elle reste isolée du flux général d’informations

- Seuls les ordinateurs connectés à ce tuyau y ont accès, les autres sont tenus à l’écart

Voici le principe illustré : l’eau du réseau (en bleu) ne peut pas pénétrer le tuyau rouge (VPN), elle ne se mélange donc pas à l’eau du tunnel (bleu ciel).

Voilà pour l’image : le tunnel informatique n’a plus de secret pour vous.

Comment fonctionne le VPN ?

Mettre en place un tunnel VPN

Pour établir ce tunnel, il faut un logiciel dédié. C’est lui qui s’occupe du chiffrement et du déchiffrement des données. (Pour creuser le sujet, l’article Comment fonctionne le cryptage ? vous éclairera.) Le logiciel VPN se compose toujours d’un client et d’un serveur. Le serveur VPN peut exister sous plusieurs formes :

- Intégré au pare-feu de l’entreprise, une solution très courante dans le milieu professionnel.

- Déployé sur un serveur dédié, avec des solutions gratuites ou payantes disponibles. OpenVPN, par exemple, est l’un des plus connus parmi les gratuits.

- Présent sous forme de fonctionnalités intégrées à certains systèmes d’exploitation, qui permettent de transformer un ordinateur en serveur VPN (ce n’est pas nouveau, Windows XP le proposait déjà).

- Proposé sous forme de boîtiers ou de routeurs spécialisés, certains dédiés, d’autres multifonctions.

- Enfin, pour naviguer sur Internet de façon chiffrée, il existe des services VPN du type ExpressVPN.

Se connecter à un VPN : comment ça marche ?

Le client peut accéder au VPN de différentes manières :

- Via le logiciel installé sur son ordinateur

- À travers un navigateur en mode sécurisé (https) ou via un plugin intégré

- Par le biais d’un boîtier dédié, similaire à celui utilisé côté serveur

Le logiciel client demandera généralement un identifiant et un mot de passe pour valider l’identité de l’utilisateur.

Il existe néanmoins d’autres méthodes d’authentification, comme l’utilisation de jetons physiques ou logiciels, de cartes à puce ou de mots de passe à usage unique. On parle parfois de double authentification, lorsque l’accès nécessite deux vérifications (par exemple, un login puis un code jeton).

Un jeton, c’est quoi exactement ? Il s’agit d’un dispositif (clé USB, boîtier ou application mobile) qui génère un code unique et temporaire, prouvant que l’utilisateur est bien celui qu’il prétend. Sans ce code, impossible d’accéder au serveur.

Voici trois exemples concrets de jetons Fortinet (utilisé dans des firewalls avec VPN intégré) :

|

|

|

| Ce jeton, au format clé USB, embarque un certificat unique autorisant la connexion au serveur VPN. | Celui-ci affiche un mot de passe à usage unique, valable une minute seulement. | Même principe avec l’application FortiToken : chaque minute, un nouveau code temporaire s’affiche pour sécuriser l’accès. |

Grâce à ces jetons, on peut certifier qu’une connexion est légitime, bien plus fiable qu’un simple login et mot de passe, facilement subtilisables.

Pour les entreprises ayant plusieurs sites distants, les boîtiers VPN sont capables de créer des tunnels chiffrés entre différents réseaux (plutôt qu’entre des ordinateurs individuels). Cela garantit une liaison sécurisée entre deux emplacements, tous les flux de données passant alors par ce tunnel protégé.

Ce qui se passe dans les coulisses

Sans entrer dans les détails techniques, sachez que la connexion VPN débute par un échange de clés entre client et serveur.

Chacun transmet une clé publique, puis une clé privée. Cette dernière sert à déchiffrer les données reçues.

Une fois cet échange terminé, le tunnel est établi : tout ce qui y circule est chiffré, donc illisible pour tout observateur extérieur. Un pirate pourrait intercepter le flux, mais il ne pourrait rien en tirer sans la clé privée.

VPN : signification et portée

VPN, c’est l’acronyme de « Virtual Private Network », soit réseau privé virtuel.

Quelques précisions : le terme « virtuel » s’explique par le fait que ce réseau ne possède aucune existence matérielle propre, il s’appuie sur les réseaux existants pour établir son tunnel protégé.

Quels protocoles pour le VPN ?

Côté technique, différents protocoles permettent de bâtir un VPN : IPsec, SSL, PPTP… et d’autres encore. Tous n’offrent pas le même niveau de sécurité, ni la même compatibilité selon la couche réseau utilisée. Mais ça, c’est un autre chapitre, et il vaut mieux s’arrêter là pour rester clair et digeste.

Le but ici était de rendre le sujet aussi limpide que possible, sans occulter les points clés. Si certaines explications restent obscures, n’hésitez pas à me le signaler.

Approfondir le sujet VPN

Sur la toile, quantité de sites détaillent le fonctionnement du VPN, beaucoup cherchent d’ailleurs à vendre leur propre service. On parle souvent de tunnel sécurisé, mais dans les offres commerciales, le VPN est surtout utilisé pour masquer son identité sur Internet. Ce type de connexion vous permet de chiffrer vos échanges en ligne et d’assurer votre anonymat. Exemple : envoyer un e-mail via VPN signifie que seul le destinataire pourra le lire.

Ces serveurs VPN, comparables à des serveurs proxy chiffrés, dissimulent votre emplacement réel en se connectant à votre place aux sites que vous consultez.

Mais attention : la confiance envers le serveur VPN que vous choisissez doit être totale. Toutes vos connexions transitent par lui. Imaginez-vous accéder à votre banque via un VPN douteux : vos identifiants passent par ce serveur, qui, s’il est compromis, peut tout intercepter.

Tous les services ne se valent pas. Privilégiez les VPN reconnus, à l’image d’ExpressVPN.

Voici comment ça fonctionne :

- Vous installez le logiciel, puis lancez la connexion à un serveur VPN via Internet.

- Le serveur VPN prend alors la main : c’est lui qui va récupérer les pages que vous demandez.

- Enfin, il vous transmet le contenu, en le chiffrant au passage.

Résultat : votre adresse IP réelle ne circule pas, et vos données restent protégées dans le tunnel.

Ce principe sert aussi à contourner les restrictions géographiques ou politiques. Imaginez être en Ikamiskistan (pays fictif, dictature qui bloque l’accès à certains sites). En vous connectant à un serveur VPN situé à l’étranger, vous accédez librement à ce qui serait censuré localement.

Ce qu’il faut vraiment savoir sur le VPN

Comme expliqué auparavant, tous les VPN ne se valent pas : fuyez les VPN gratuits.

Pour naviguer sans laisser de traces et tester un VPN fiable, voici ce que vous pouvez faire :

- Créez un compte sur ExpressVPN

- Connectez-vous via ce VPN

- Constatez la différence !

Pour aller plus loin, vous pouvez aussi consulter : Comment fonctionne le cryptage ?

Les retours et questions sont toujours bienvenus.

Pour recevoir les mises à jour, il suffit de s’inscrire à la newsletter (le formulaire se trouve à droite de l’écran).