Plan de l'article

- John Draper : Le MacGyver du Hacking

- Kevin Poulsen : Lupine Arsene du Hacking

- Gary McKinnon : Le pirate et les extraterrestres

- Kevin Mitnick : l’insaisissable

- Anonyme : le bourreau grec de Dassault

- Vladimir Levin : père des pirates russes

- Adrian Lamo : Le pirate sans-abri

- Max Ray Butler : Le colosse bipolaire

- Albert Gonzales : Le pirate en série

- Jonathan James : Le Dépressif précoce

- Robert Tappan Morris : un bel exemple de réinsertion…

- George Francis Hotz : Le roi du quincaillerie

- Marcel Lehel Lazar : le plus intelligent

- Anonyme : Guccifer 2.0, retour

- Loyd Blankenship : légende vivante

John Draper : Le MacGyver du Hacking

Surnom : Capitaine Crunch Il lui donnerait presque le Bon Dieu sans confession, mais l’Américain John Draper est l’un des premiers pirates de l’histoire. Il est très souvent associé à une légende qu’il a découvert, dans les années 1960 et quelque peu par hasard, la façon de pirater les lignes téléphoniques pour ne pas payer le prix des communications interurbaines. Après avoir hérité d’un sifflet cadeau contenu dans une boîte de céréales Cap’n Crunch (d’où son surnom), il se serait rendu compte que le ton de l’instrument (mi 6) était presque identique à la fréquence (2 600 hertz) utilisée par la compagnie de téléphone Bell pour ses lignes longue distance. Eh bien… ceci est pour la légende, qu’il s’est nié quelques années plus tard.Cependant, il était l’inventeur de la célèbre Blue-Box, un petit appareil électronique tout à fait résumé qui a permis d’obtenir le même résultat pour le plus grand plaisir des phréakers. Cette invention a valu à John Draper une visite de deux mois en prison à 1976. Le marché a duré jusqu’au milieu des années 1990, lorsque les opérateurs de télécommunications européens et américains ont accepté de mettre en place un système de signalisation différent (CCITT7), rendant la petite « boîte bleue » obsolète.

A lire également : Activer Windows Defender : Vérifier et assurer la protection de votre système

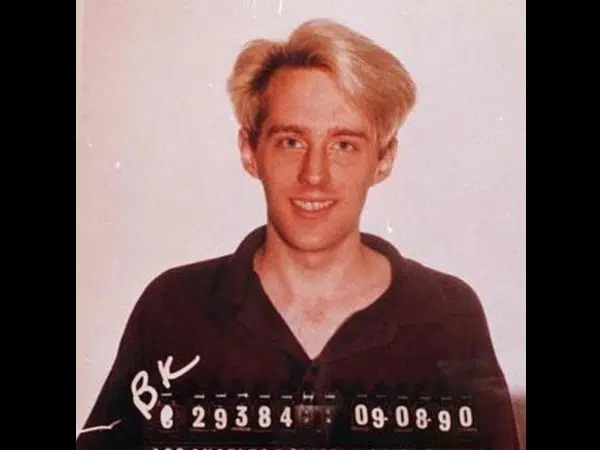

Kevin Poulsen : Lupine Arsene du Hacking

Surnom : Dark DanteDe toute évidence, l’Américain Kevin Poulsenn’est pas l’un de ceux qui détestent prendre des photos d’eux. Même quand il est en état d’arrestation. Il a commencé sa carrière à l’âge de 17 ans, en 1983, se présentant avec un ami et un ordinateur TRS80, sur le réseau Arpanet de l’Université de Californie. Dans les années suivantes, il poursuit des parcours tout aussi brillamment parallèles en tant que programmeur (notamment chez Sun Microsystem) et hacker.Dans ce registre, il réussit à voler du matériel de défense secret, à entrer dans le réseau MASnet de l’armée, mais aussi à voler des commutateurs téléphoniques (il était également expert en cueillette de serrure…) et codes d’accès à Pacific Bell, afin d’écouter l’équipe de sécurité qui était Je le cherche. Grand art ! Son hack le plus spectaculaire, alors que le FBI le recherchait activement, fut probablement la manipulation réussie d’un concours radio (prise de contrôle des lignes téléphoniques de la station) offrant une Porsche au 102e auditeur qui appelait. L’heureux gagnant, bien sûr, était… Arrêté pour la première fois en 1989, il a réussi à s’échapper pour commencer une fuite de 17 mois avant d’être de nouveau arrêté en 1991. Résultat de la course : 13 chefs d’accusation, une peine de quatre ans d’emprisonnement et quelques dizaines de milliers de dollars en compensation pour Pacific Bell. Depuis, il est journaliste spécialisé dans la sécurité informatique, notamment pour le magazine Wired .

A voir aussi : Logiciel anti-phishing : comment empêcher les attaques de phishing efficacement ?

Gary McKinnon : Le pirate et les extraterrestres

Surnom : SoloCélèbre pour être l’auteur du « plus grand hack militaire de tous les temps », selon les États-Unis, l’écossais Gary McKinnona couru un peu plus d’un an entre février 2001 et mars 2002. Principale fait des armes : être entrés 97 Ordinateurs américains appartenant à la NASA, au Pentagone, à la Marine, à l’Air Force, à l’Armée… Véritable objectif, ou ligne de défense curieuse, il a affirmé après son arrestation être « simplement » à la recherche d’informations sur le travail militaire américain sur les petits hommes verts, supposés technologies anti-gravité extraterrestres ou permettant la dissimulation d’ ovnis . dommages aux systèmes informatiques américains (suppression de fichiers critiques, 300 ordinateurs inutilisables, etc.). Opérant depuis le Royaume-Uni au moment de l’incident, il a pu échapper à l’extradition demandée par les États-Unis pendant quelques années avant que Thérésa May n’ordonne définitivement en 2012 qu’il ne soit pas transféré à l’oncle Sam pour des raisons de santé.

Crédits photo : DR

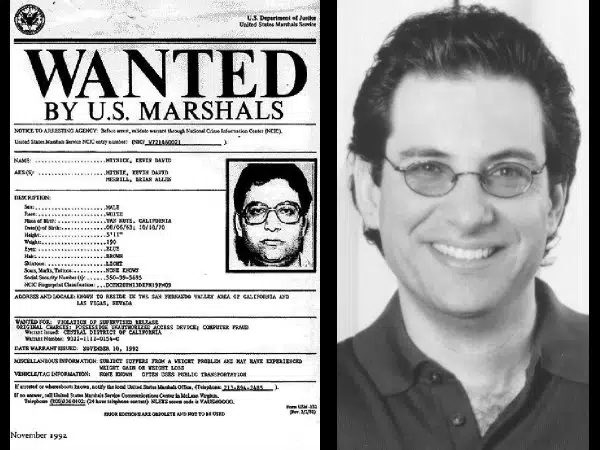

Kevin Mitnick : l’insaisissable

Surnom : Le CondorKevin Mitnicka commencé sa « carrière » à l’âge de 17 ans en entrant dans un échange téléphonique avec des amis pour voler une liste de mots de passe utilisateur et d’autres données sensibles. Une carrière qui a duré 20 ans. Par la suite, entre autres, a accédé à sa manière les systèmes de grands noms de la technologie tels que Sun Microsystem, Nokia, Motorola, Fujitsu… « Le Condor » était probablement le hacker le plus médiatisé de son temps. Et pour une bonne raison, il a été le premier hacker à avoir le privilège d’être sur la liste des 10 criminels les plus recherchés par le FBI. Entre intrusions, tentatives d’intrusion, vol de données et utilisation illégale de données, sa carrière a été ponctuée de condamnations, d’incarcérations, de cavaux (jusqu’à deux ans au début des années 1990) et de vivre dans la clandestinité. Depuis le début des années 2000, il a pris sa retraite d’un pirate et écrit des livres ainsi qu’une brillante carrière en tant que consultant en sécurité informatique , enseignant et conférencier.

Crédit photo : mitnicksecurity.com, Département américain de la Justice.

Anonyme : le bourreau grec de Dassault

Surnom : Astra Sansidentité publique connue, celle connue sous le nom d’ Astra, a échangé des données et logiciels sensibles industriels et militaires de 2002 à 2007, volés en entrant dans le système informatique de Dassault Systèmes. Arrêté par la police grecque en 2008, on sait juste qu’il est… Grec, mathématicien et qu’il avait environ cinquante ans à l’époque des faits. Grand exportateur, il aurait vendu le produit de ses actes répréhensibles à environ 250 clients dans le monde entier : Brésil, Asie, Balkans, Afrique du Sud, Allemagne, Italie, France, etc. pour une perte estimée par la filiale de la constructeur aéronautique à environ 250 millions d’euros. Toujours !

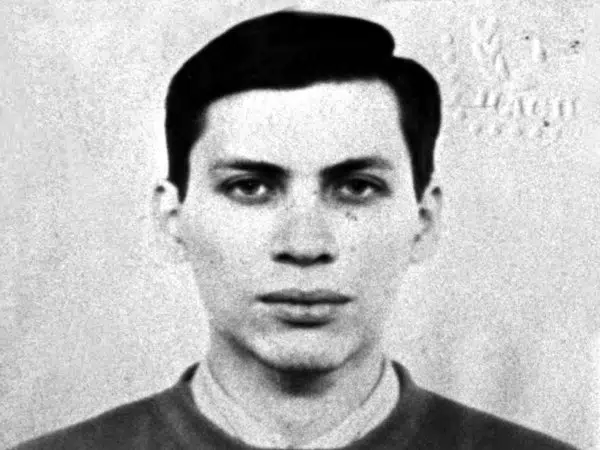

Vladimir Levin : père des pirates russes

À une époque où les pirates russes parlent beaucoup d’eux dans les médias à tort ou à juste titre, Vladimir Levin est toujours une figure légendaire dans cet environnement en tant que pionnier du chef d’un groupe connu sous le nom de « pirates de Saint-Pétersbourg ». En 1994, il a détourné le système informatique peu protégé de Citibank via le réseau X.25 pour transférer des fonds des comptes de grandes entreprises vers des comptes ouverts par des complices dans différents pays (Pays-Bas, Allemagne, Israël, Finlande, etc.). Enfin, un peu plus de 10 millions de dollars seront siphonnés de de cette façon. Il a été arrêté en 1995 à Londres et n’a pas pu échapper à l’extradition vers les États-Unis où il a été condamné en 1998 à trois ans de prison.

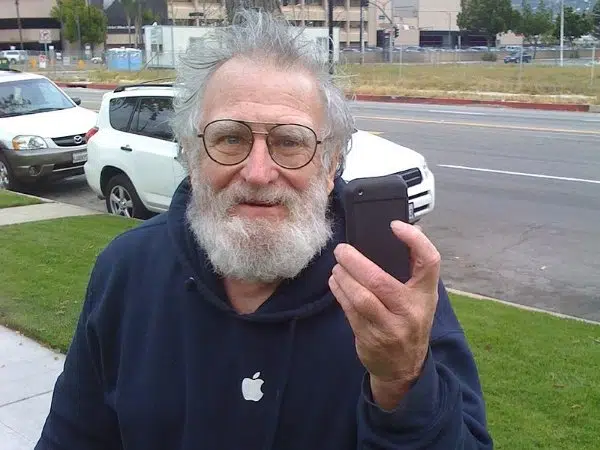

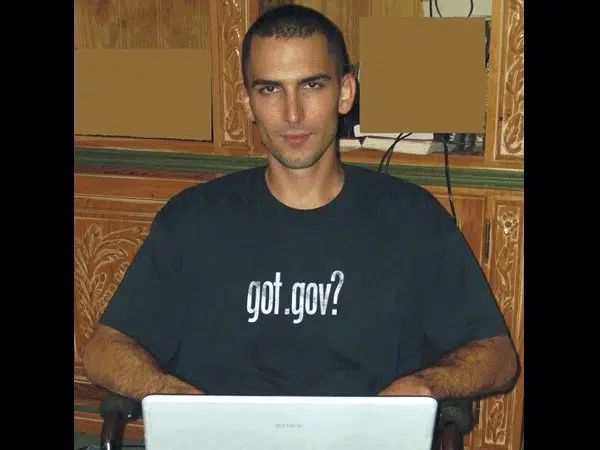

Adrian Lamo : Le pirate sans-abri

Pseudo : Hacker Hacker sans-abri motivé par la curiosité et le désir de tester la sécurité des réseaux informatiques pour certains, un vrai pirate ayant causé de vrais dommages financiers aux autres, Adrian Lamo faisait partie de la catégorie chapeau gris. Son surnom de « pirate sans-abri » était dû à un mode de vie qui le voyait constamment se déplacer d’un endroit à l’autre et vivre un peu où il pouvait sans un véritable point d’attachement. Mais avec une connexion internet disponible si possible… Il est devenu célèbre au début des années 2000 pour le piratage de grands systèmes informatiques comme celui de microsoft , Yahoo ou ny Les temps. En 2010, il revient à une grande nouvelle en dénonçant Chelsea Manning (alors appelé Bradley), qui a été rencontré en ligne et responsable de la fuite de données militaires classifiées à Wikileaks. Adrian Lamo a été retrouvé mort à l’âge de 37 ans le 14 mars 2018 dans un appartement à Wichita, Kansas. Cause du décès : encore inconnue à ce jour…

Max Ray Butler : Le colosse bipolaire

Pseudo : Giceman Consultant en sécurité informatique de jour, pirate la nuit, Max Ray Majordome purge actuellement une peine de 13 ans d’emprisonnement. Il devrait être libéré en 2019, alors qu’il devra verser 27,5 millions de dollars en indemnisation à ses victimes, et pour une période de probation supplémentaire de 5 ans. Les raisons d’une peine trop lourde ? Lors de son dernier procès en 2009, il a plaidé coupable à deux chefs d’accusation de fraude électronique : l’un impliquant le vol d’environ 2 millions de numéros de carte de crédit, et un second pour des dépenses de 86 millions de dollars en utilisant les mêmes numéros de carte de crédit volés.Il convient de noter qu’il avait fait quelques premiers tester des galops à la fin des années 1990 et au début des années 2000 en coupables d’accès non autorisé aux ordinateurs du Département de la Défense des États-Unis (18 mois de prison), de cyberattaques via les réseaux Wi-Fi et d’avoir déjà volé des informations de carte de crédit à American Express et à Citibank. Tout en collaborant de façon intermittente pour que le FBI en tant qu’informateur soit pardonné…

Crédit : Sheriff du comté de Santa Clara

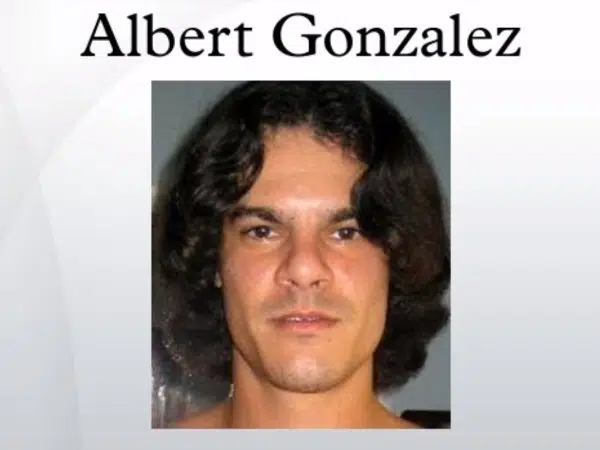

Albert Gonzales : Le pirate en série

Surnoms : Soupnazi, J4GUARL17, Segvec, CumbaJohnny, KingChilli… Né à Cuba, cet Américain de Miami aurait commencé ses activités assez tôt puisqu’il a reçu une intrusion dans le système informatique de la NASA dès l’âge de 14 ans. Au cours de ses années d’études secondaires, Albert Gonzales est devenu le leader d’un groupe de nerds passionnés informatiques et, quelques années plus tard, il est devenu le cerveau d’un groupe de pirates connus sous le nom de ShadowCrew.C’ est dans ce contexte qu’il découvre sa véritable passion : le piratage des numéros de carte de crédit. De 2005 à 2007, il aurait volé environ 170 millions de numéros en cumulant toutes ses attaques, pour les revendre et les utiliser dans des distributeurs d’argent ou pour faire des achats de biens ou de services. Sa technique préférée était d’exploiter les injections SQL pour créer des portes dérobées pour injecter des renifleurs de paquets . Condamné en 2009 et 2010 à deux peines distinctes de 20 ans combinées, il devra purger « seulement » 20 ans de prison et devrait être libre, au mieux, de 2025.

Crédit photo : Service Secret des États-Unis

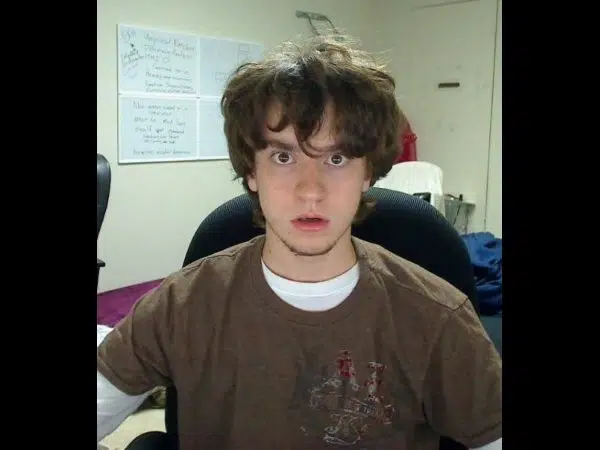

Jonathan James : Le Dépressif précoce

Surnom : c0mradeUne des particularités de Jonathan James, un pirate américain né en 1983 et mort en 2008, est qu’il était à l’âge de 16 ans le premier mineur à être condamné pour cybercriminalité (7 mois d’assignation à résidence). Après avoir été fait main en entrant dans les systèmes Bell South (une société de télécommunications) et celui du système scolaire de la ville de Miami, il va un enfer bien sûr en infiltrant les ordinateurs du Département de la Défense des États-Unis, d’installer une porte dérobée et un renifleurqui lui a permis d’intercepter des messages, des noms du Later, il a également admis avoir pu obtenir le code source du logiciel de contrôle de l’humidité et de la température de la Station Spatiale Internationale de cette façon… ce qui a forcé la NASA à désactiver ses ordinateurs pendant 3 semaines afin de vérifier et de restaurer ses systèmes. Quelques années plus tard, en 2007, il était soupçonné d’avoir participé à une intrusion dans les différents systèmes informatiques d’une demi-douzaine de grandes marques de biens de consommation, entraînant le piratage des cartes de crédit et des informations de millions de clients. À la tête de ces attaques massives, nous trouvons Albert Gonsalez, mais Jonathan James a toujours nié y participer. Face à la dépression et convaincu qu’il allait devoir payer pour les crimes qu’il prétendait ne pas avoir commis, il s’est suicidé en mai 2008.

Crédit photo : DR

Robert Tappan Morris : un bel exemple de réinsertion…

Aujourd’hui professeur au prestigieux MIT (Massachusetts Institute of Technology) Robert Tappan Morris a eu une petite mais intense carrière de hacker à la fin de 1988 alors qu’il était étudiant à l’Université Cornell. Il a utilisé son temps libre pour développer le premier ver informatique dans l’histoire, appelé Morris . Conséquences : plusieurs milliers de stations Unix connectées à Internet ont été infectées et son auteur a été frappé par une célébrité énorme et soudaine. En 1990, il a été condamné à trois ans de probation, 400 heures de travail dans la fonction publique et à une amende de 10 000$. Et pour ceux qui croient en l’hérédité des compétences, notons que son père, Robert Morris Sr., avait déjà travaillé pour la NSA en tant que cryptographe et expert en sécurité informatique…

Foto : Robert Tappan Morris

George Francis Hotz : Le roi du quincaillerie

Surnom : GéohotBrilliant étudiant, l’Américain George Hotza été finaliste dans un concours scientifique avec un projet de robot appelé « The Googler » (Intel Northwest Science Expo en 2005) et a participé à des combats de robots (notamment Titanium Knights) avant de travailler sur divers projets tels que comme « NeuroPilot » (encéphalogramme pour contrôler une interface informatique) et « Je veux un Holodeck », qui lui a valu plusieurs récompenses.Très clairement passionné par le matériel, il a été avant tout le premier en 2010, a réussi piratage PlayStation 3 , connu comme inviolable par la communauté des pirates depuis 3 ans. D’autres coups de brillance, pas moins, il a réussi à déverrouiller l’iPhone en 2007 afin qu’il puisse être utilisé avec tous les opérateurs et, en 2010, jailbreak le firmware 4.1 de iDevices.

Marcel Lehel Lazar : le plus intelligent

Pseudo : Guccifer Son truc était le piratage des comptes e-mail, Facebook, Flickr et Twitter pour des raisons plus ou plus moins floues. Le monde est, selon lui, dirigé par les Illuminatis, entre autres théories du complot. Ce qui frappe en premier lors de l’étude CV de Guccifer est qu’il avait a priori aucune compétence informatique particulière. Ses principales armes étaient le bon sens, la patience et une extraordinaire capacité à contrecarrer les problèmes de sécurité en infectant des réponses après avoir enquêté sur Internet afin de trouver des informations sur ses cibles. Ce roumain bien sûr n’a pas attaqué madame ou gentleman tout le monde, puisque dans la liste de ses victimes nous trouvons de nombreuses personnalités américaines et roumaines, célébrités ou fonctionnaires gouvernementaux : starlettes roumaines, sœur de George HW Bush, Colin Powel, Sénateur américain Lisa Murkowski, assistant de Bill Clinton, Hillary Clinton, Candace Bushnell (auteur de Sex and the City)… Même si ses cibles n’étaient pas toutes de premier ordre, cela lui a permis d’avoir accès à la correspondance qu’ils avaient avec des personnalités de rang supérieur. L’interception des courriels de Sidney Blumenthal (ancien assistant de Bill Clinton), par exemple, lui a permis de transférer des informations sensibles (l’attaque contre Benghazi en Libye le 11 septembre 2012, y compris) à la secrétaire d’État Hillary Clinton afin, très probablement, de la mettre en danger. Il a été arrêté en Roumanie en 2014, où il a été condamné à 4 ans de prison et immédiatement extradé vers les États – Unis où il a été condamné à 52 mois de prison.

Crédit photo : Liviu Adascalitei

Anonyme : Guccifer 2.0, retour

Pseudo : Guccifer 2.0 L’affaire est très chaude puisque ce prétendu descendant de Guccifer a revendiqué, en 2016, entre d’autres hacks ciblant les États-Unis, piratant le réseau informatique du Comité national démocratique américain et le transfert d’informations obtenues à Wikileaks. Avec toutes les conséquences que nous connaissons sur la dernière campagne présidentielle à travers l’Atlantique, on ne sait pas à ce jour si Guccifer 2.0 est un seul individu ou un groupe de pirates informatiques, mais dans les deux cas, il y a de fortes soupçons sur le gouvernement russe et son agence pour informer le GRU militaire. Bien que se déclarant roumain comme son prédécesseur (Guccifer) et non russe, Guccifer 2.0 aurait parfois utilisé un VPN russe tout en utilisant la langue roumaine dans des interviews assez étrangement. Au point que certains experts sont convaincus qu’il utilisait un traducteur en ligne…

Loyd Blankenship : légende vivante

Surnom : Le mentorLoyd Blankenshipa commencé dans les années 1970 et s’est poursuivi dans les années 1980 en tant que membre d’illustres communautés de piratage telles que Legion of Doomet Extasy Elite. Arrêté en 1986, il est resté dans l’histoire pour avoir écrit après cette date la « bible hacker » intitulée Conscience d’un hacker (aussi appelé Hacker Manifeste ou les derniers mots de Mentor) .En 1989, il a été engagé par Steve Jackson Games studio pour collaborer à la création du jeu de rôle boîte à outils Cyberpunk GURPS . Mais l’accalmie n’est que de courte durée depuis 1990, le livre du jeu a été saisi à la maison par les services secrets américains qui le considérait comme un vrai petit manuel du criminel informatique parfait… Le mentor a depuis enlevé, il est maintenant musicien et développeur de jeux indépendants.

Photocrédit :Youtube