Un sifflet en plastique, un simple accessoire de boîte de céréales, a suffi à faire vaciller l’immense empire téléphonique américain. Les hackers n’ont pas attendu Internet pour réécrire les règles du jeu, et certains noms résonnent encore comme des pavés jetés dans la mare de l’histoire numérique. Voici un tour d’horizon de ces figures qui ont marqué le piratage informatique, bien avant que le mot ne devienne galvaudé.

John Draper : Le MacGyver du Hacking

Dans l’univers du hacking, John Draper fait figure de pionnier ingénieux. Surnommé Capitaine Crunch, ce vétéran américain doit sa réputation à une trouvaille surprenante : le sifflet en plastique d’une boîte de céréales Cap’n Crunch lui permet, dans les années 1960, de générer la fréquence de 2600 hertz. Cette tonalité donne accès aux lignes longue distance de Bell. La rumeur veut qu’il ait ainsi téléphoné gratuitement, nuance apportée plus tard par Draper lui-même. Mais il est bien l’inventeur de la célèbre Blue Box, dispositif permettant de manipuler les réseaux téléphoniques. Résultat : deux mois de prison en 1976. Ce trafic d’appels filera jusque dans les années 1990, balayé ensuite par la modernisation des infrastructures et l’arrivée du numérique.

Kevin Poulsen : Lupine Arsène du Hacking

Kevin Poulsen, ou Dark Dante pour les initiés, tranche par son audace. À l’âge où d’autres passent le bac, il infiltre le réseau Arpanet de l’université de Californie, armé d’un TRS80. Il alterne entre postes de programmeur et intrusions de haut vol : extraction de documents militaires, accès à MASnet, redirection de commutateurs téléphoniques, surveillance des communications des équipes de sécurité de Pacific Bell, qui cherchaient justement à l’attraper. Il se distingue en prenant le contrôle des lignes d’une station de radio pour rafler une Porsche mise en jeu. Arrêté une première fois en 1989, il file entre les mailles du filet durant près d’un an et demi avant d’être rattrapé en 1991. Reconnu coupable de treize chefs d’accusation, il passera quatre ans en prison et s’acquittera de lourdes amendes. Il se recycle ensuite comme journaliste spécialisé en sécurité informatique.

Gary McKinnon : Le pirate et les extraterrestres

Le parcours de Gary McKinnon, alias Solo, dénote : il restera comme l’auteur de ce que les États-Unis ont qualifié de « plus grand piratage militaire de tous les temps ». Entre 2001 et 2002, ce citoyen britannique s’introduit sur 97 ordinateurs appartenant à la NASA, au Pentagone et à différents services de l’armée américaine. Sa justification : il voulait dénicher des preuves sur les OVNIs et les projets secrets. Les infiltrations font des dégâts bien concrets : des centaines de machines mises hors service, suppression de fichiers critiques. Les responsables américains demanderont son extradition jusqu’en 2012 ; la justice britannique saisira la question de santé de McKinnon pour la refuser.

Crédits photo : DR

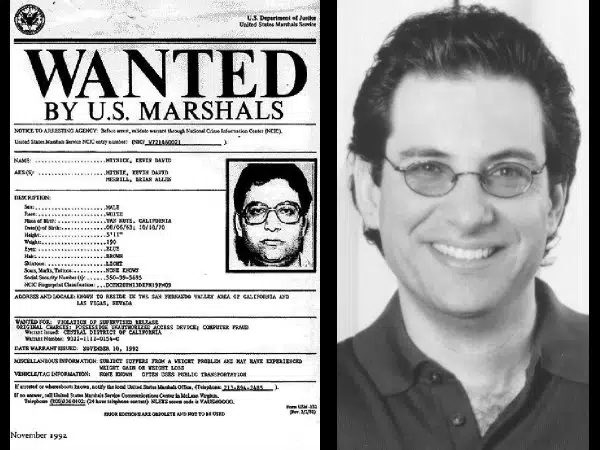

Kevin Mitnick : l’insaisissable

Au panthéon du hacking, Kevin Mitnick, surnommé le Condor, trace une trajectoire fulgurante. Dès 17 ans, il s’introduit dans un central téléphonique et dérobe des accès sensibles. Pendant vingt ans, il multiplie les infiltrations dans de grandes entreprises technologiques comme Sun Microsystems, Nokia, Motorola, Fujitsu… Premier hacker à se hisser dans le top 10 des criminels recherchés par le FBI, il déjoue arrestations et peines multiples, accumule les périodes en cavale. Mitnick deviendra par la suite consultant et auteur de référence en sécurité numérique. Sa carrière prend alors une nouvelle direction : il partage son expérience plutôt que de la retourner contre le système.

Crédit photo : mitnicksecurity.com, Département américain de la Justice.

Anonyme : le bourreau grec de Dassault

Le pseudonyme Astra dissimule un mathématicien grec dont la véritable identité demeure un mystère. Entre 2002 et 2007, il infiltre le réseau de Dassault Systèmes et livre à près de 250 entreprises internationales des données ultrasensibles relevant à la fois de l’industrie et de la défense. Sa clientèle s’étend à la planète entière : Brésil, Asie, Balkans, Afrique du Sud, Allemagne, France… Lorsque la police l’arrête en 2008, le préjudice est estimé à 250 millions d’euros pour Dassault. Un coup mené sans éclat ni tapage, mais d’une efficacité redoutable.

Vladimir Levin : père des pirates russes

Au moment où le cliché du « pirate russe » occupe les esprits, Vladimir Levin a déjà ouvert la voie. En 1994, à la tête des « pirates de Saint-Pétersbourg », il exploite une faille du réseau X.25 de Citibank pour opérer de vastes transferts. Objectif : siphonner l’argent d’entreprises vers des comptes complices situés en Europe et en Israël. Le montant s’élève à plus de 10 millions de dollars. Arrêté à Londres en 1995, extradé, jugé aux États-Unis et condamné à trois ans de prison en 1998 : il aura marqué la finance et l’informatique d’une empreinte durable.

Adrian Lamo : le pirate sans-abri

Le paysage du hacking ne se réduit pas aux silhouettes de génies malfaisants. Adrian Lamo, surnommé « le hacker sans-abri », vivait sans logement fixe, passant d’un cybercafé à l’autre, portable sous le bras. Il s’est fait remarquer dans les années 2000 en pénétrant les réseaux de Microsoft, Yahoo et du New York Times. En 2010, sa notoriété explose lorsqu’il signale le nom de Chelsea Manning, à l’origine de fuites historiques pour Wikileaks. Retrouvé sans vie à 37 ans à Wichita, Kansas, Lamo laisse derrière lui des zones d’ombre quant aux circonstances exactes de sa disparition.

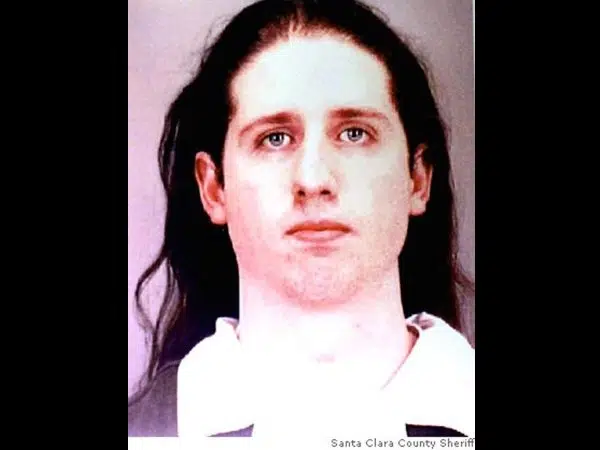

Max Ray Butler : Le colosse bipolaire

Le jour, Max Ray Butler joue les experts en sécurité. La nuit, il devient Giceman, un pirate d’envergure. Les chiffres donnent le vertige : vol de près de 2 millions de numéros de cartes bancaires, avec pour conséquence officielle, 86 millions de dollars de préjudice et 27,5 millions à rembourser. Ce n’est pas tout : avant ce coup d’envergure, il a déjà purgé 18 mois pour intrusion chez American Express, Citibank et dans les systèmes du département de la Défense. Condamné à 13 ans de prison, il fut aussi ponctuellement informateur pour les forces de l’ordre. Double vie, doubles casquettes, doubles trahisons ?

Crédit : Sheriff du comté de Santa Clara

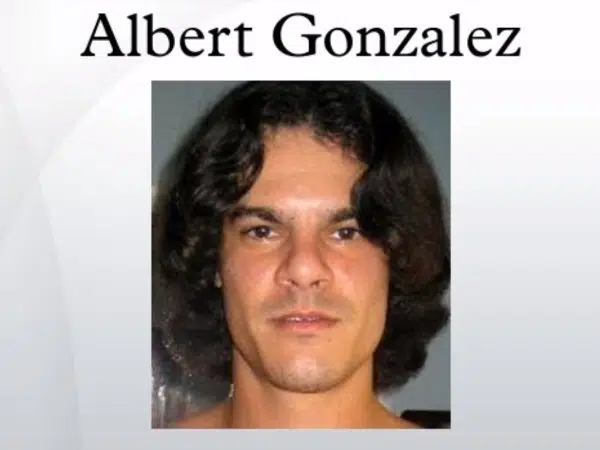

Albert Gonzales : Le pirate en série

Albert Gonzales multiplie les pseudonymes : Soupnazi, J4GUARL17, Segvec, CumbaJohnny, KingChilli. À 14 ans, il expérimente déjà le piratage sur le système informatique de la NASA. Chef du groupe ShadowCrew, il affine son savoir-faire dans le vol de numéros de cartes bancaires. Entre 2005 et 2007, près de 170 millions passent entre ses mains, permettant achats et retraits sauvages. Il affectionne l’injection SQL, les portes dérobées, les renifleurs de paquets. Deux condamnations successives à 20 ans, la sortie la plus précoce envisagée reste fixée à 2025. Le monde de la fraude bancaire s’en rappelle encore.

Crédit photo : Service Secret des États-Unis

Jonathan James : le dépressif précoce

La trajectoire de Jonathan James, alias c0mrade, prend un tour tragique. À seulement 16 ans, il devient le premier mineur condamné pour cybercriminalité aux États-Unis : sept mois d’assignation à résidence. D’abord chez Bell South et un district scolaire de Miami, puis à la Défense, où il place une porte dérobée, intercepte mails et code source, notamment celui contrôlant la Station spatiale internationale. La NASA déconnecte ses systèmes trois semaines pour faire l’inventaire. En 2007, soupçonné d’être lié au spectaculaire vol de cartes orchestré par Gonzales, James nie mais sombre dans la dépression. Il met fin à ses jours en 2008, à peine majeur.

Crédit photo : DR

Robert Tappan Morris : un bel exemple de réinsertion…

Aujourd’hui professeur, Robert Tappan Morris a laissé sa marque dès 1988. Alors étudiant à Cornell, il développe le tout premier ver informatique moderne, qui prendra son nom. Résultat direct : plusieurs milliers de stations Unix hors service, une réputation immédiate, trois ans de probation, 400 heures de travaux généraux et dix mille dollars d’amende. Dans la famille, on a l’habitude : son père a travaillé comme cryptographe à la NSA.

Foto : Robert Tappan Morris

George Francis Hotz : Le roi du quincaillerie

Geohot, de son vrai nom George Hotz, s’est taillé un costume de prodige très tôt : finaliste de concours scientifiques dès l’adolescence, concepteur d’automates et de robots, primé à plusieurs reprises pour son ingéniosité technique. Il franchit un cap en 2010 en brisant la sécurité de la PlayStation 3, alors réputée impénétrable. Quelques années avant, il avait déjà débloqué l’iPhone pour en faire sauter le verrou opérateur, puis jailbreaké la version 4.1 du firmware Apple. Geohot incarne la figure du bidouilleur-né qui préfère observer les engrenages d’un appareil que d’en suivre le mode d’emploi.

Marcel Lehel Lazar : le plus intelligent

Sous le nom de Guccifer, Marcel Lehel Lazar s’invente un destin de justicier numérique. Cet autodidacte roumain, persuadé que les Illuminati dirigent la planète, se consacre au piratage de boîtes mail, Facebook, Flickr, Twitter de personnalités de premier plan : la sœur de George Bush père, Colin Powell, des sénateurs américains, des écrivains médiatisés ou même des responsables du gouvernement roumain. Sa méthode : patience, investigation pointue en ligne, flair pour détecter les failles. Il percute la politique internationale en transmettant des emails sensibles sur l’attaque de Benghazi à Hillary Clinton. Arrêté en 2014, il purgera quatre ans de prison en Roumanie avant d’être transféré aux États-Unis pour 52 mois supplémentaires.

Crédit photo : Liviu Adascalitei

Anonyme : Guccifer 2.0, retour

Sous le nom de Guccifer 2.0, un ou plusieurs pirates revendiquent, en 2016, l’intrusion dans le système informatique du Comité national démocrate américain, puis la transmission des données à Wikileaks. Le retentissement sur la campagne présidentielle des États-Unis se fait encore ressentir aujourd’hui. Difficile de trancher : s’agit-il d’un acteur isolé ou d’une structure? Beaucoup pointent du doigt le renseignement russe alors que l’auteur s’affiche tantôt comme roumain, tantôt derrière un VPN russe : jusqu’au langage employé qui semble surgir d’outils de traduction automatiques.

Loyd Blankenship : légende vivante

Connu comme Le mentor, Loyd Blankenship a traversé la scène du hacking américain depuis les années 1970, enraciné dans des groupes mythiques comme la Legion of Doom ou Extasy Elite. Arrêté en 1986, il restera célèbre pour avoir rédigé le texte « Conscience d’un hacker », le fameux Hacker Manifesto. En 1989, il conçoit le jeu de rôle Cyberpunk GURPS avec Steve Jackson Games. Coup de théâtre : en 1990, le manuel du jeu est saisi, jugé trop proche d’un mode d’emploi illégal. Ensuite, il se réinvente dans la musique et la création indépendante, loin des lignes de code.

Photocrédit : Youtube