Bloquer le wifi dans une maison : solutions et astuces efficaces

Un réseau sans-fil ouvert permet à n'importe quel appareil à portée de se connecter, parfois même…

Les principales fonctionnalités du Monespace Securitas

Quel que soit la taille, le secteur d’activité ou la complexité de votre entreprise, il est…

Renforcez facilement la sécurité de votre connexion Weda

Un mot de passe trop simple, c'est comme laisser la porte de son cabinet entrouverte. Sur…

168.1..11 : erreurs à éviter avant de toucher aux paramètres Wi-Fi

192.168.1.1 n'est pas une adresse IP classique pour accéder à l'interface des routeurs domestiques. Pourtant, elle…

Comment mettre nord vpn en français ?

Si vous êtes à la recherche d’un moyen de configurer NordVPN en français, vous êtes au…

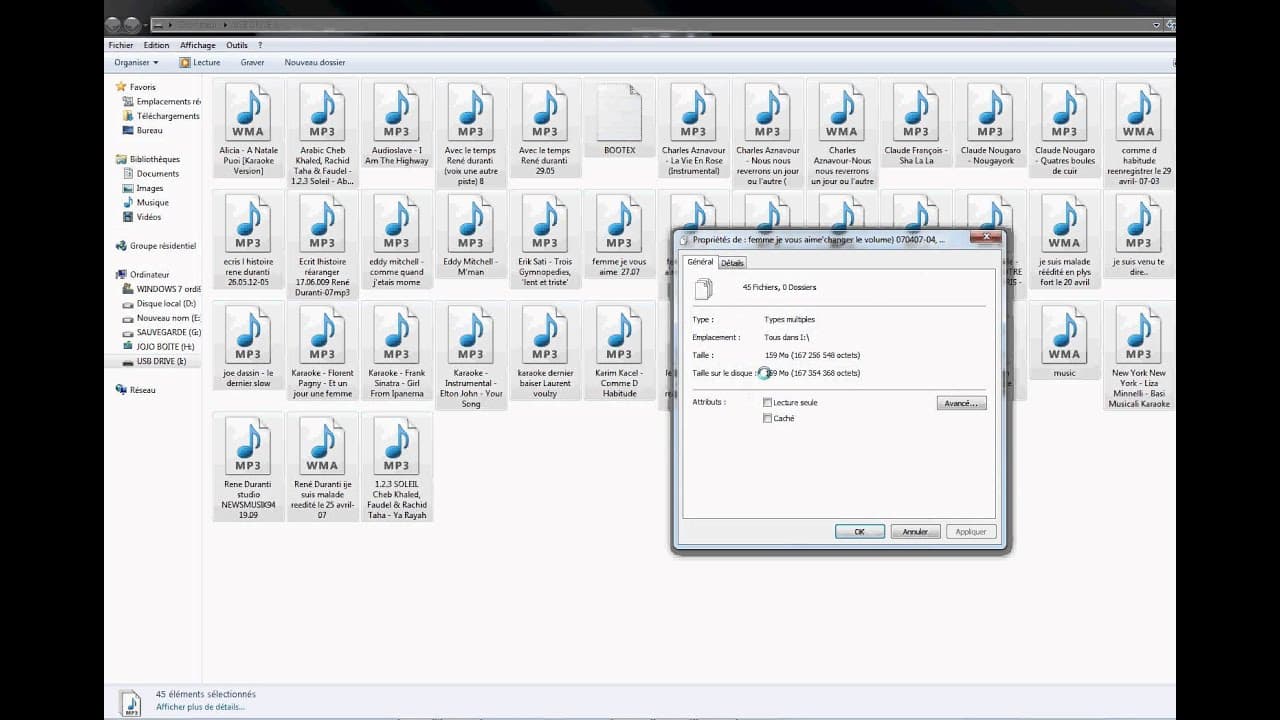

Transférer facilement de la musique sur une clé USB avec un Mac

Transférer de la musique sur une clé USB depuis un Mac ne relève plus de la…

Ce numéro de téléphone portable est-il sur liste rouge ?

Avez-vous des difficultés pour trouver le numéro de téléphone d’une personne dans un annuaire ? Dans ce…

Pourquoi les hackers agissent et quels sont vraiment leurs objectifs

Les entreprises belges sont de plus en plus confrontées à des pirates (comme récemment Picanol, Asco...),…

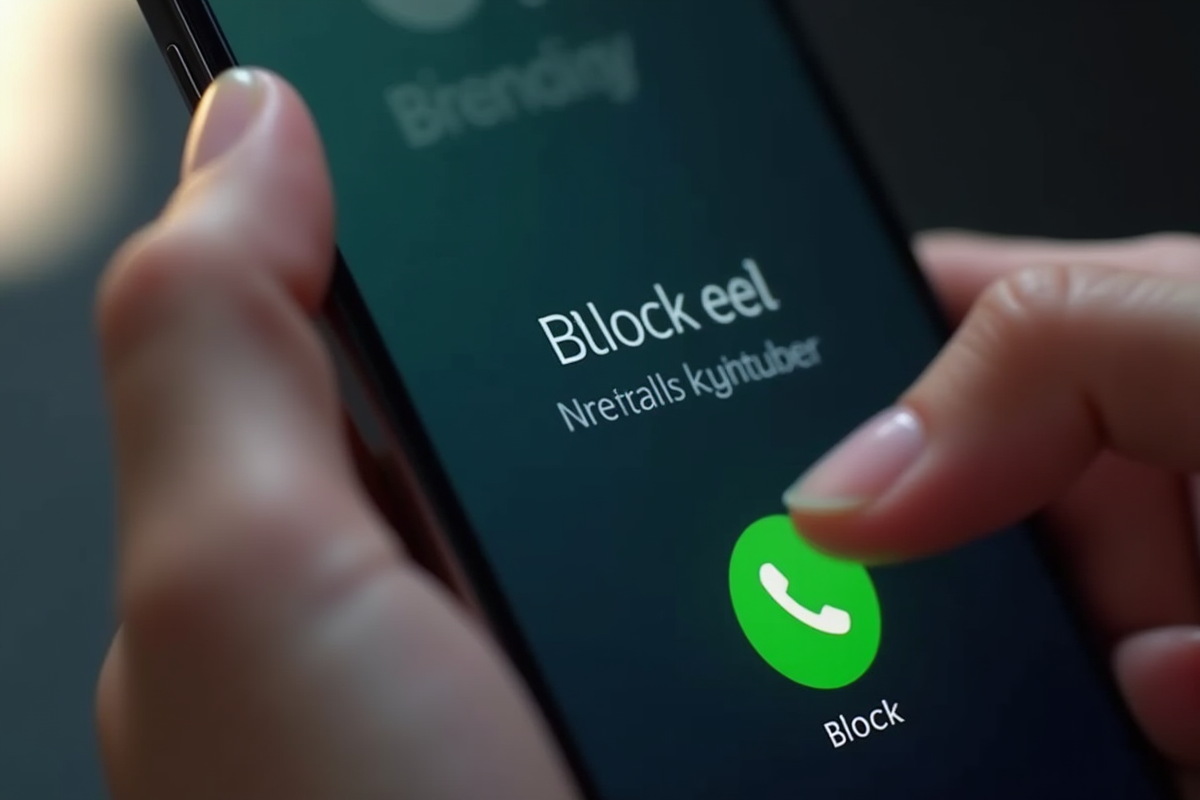

Bloquer les appels 0162 : méthodes efficaces pour stopper les numéros indésirables

Les appels provenant des numéros commençant par 0162 se multiplient, envahissant le quotidien des utilisateurs de…

L’incroyable histoire du tout premier hacker informatique

Un sifflet en plastique, un simple accessoire de boîte de céréales, a suffi à faire vaciller…

Mettre fin facilement au renouvellement automatique sur Avast

Vous souhaitez résilier votre abonnement et obtenir un remboursement chez Avast SecureLine ? Tu es au…

Sécurité paiement en ligne, les réflexes clés pour repérer un site fiable

Chaque minute, des milliers de transactions s'effectuent sur la toile. Mais derrière l'écran, l'insouciance n'a pas…

GPNet Air France pour les personnels navigants : fonctions à ne pas manquer

La statistique est implacable : moins d'un personnel navigant sur trois maîtrise vraiment les subtilités de…

Comment pirater un smartphone et tout savoir que l’utilisateur ?

Vous vous demandez comment pirater un téléphone avec juste le numéro ? Cette question est très commune…

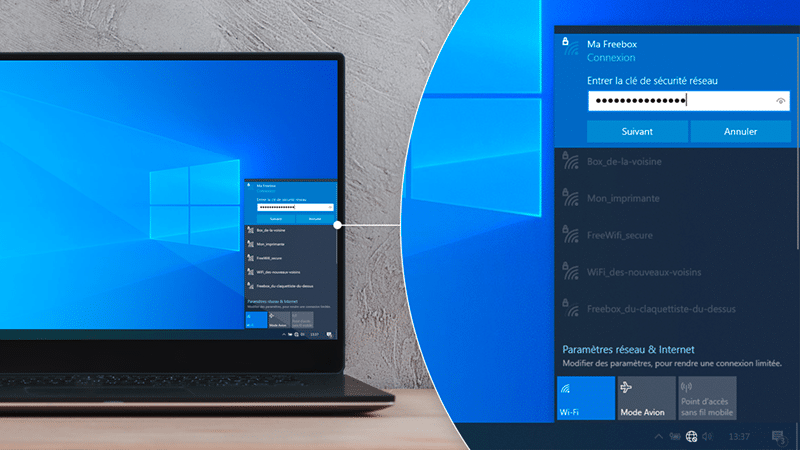

Où trouver le mot de passe wifi freebox ?

Lorsque l'on est abonné à la Freebox, il est essentiel de connaître le mot de passe…

Mel AC Normandie et sécurité des données : ce que chaque agent doit savoir

La moindre tentative de connexion simultanée depuis deux appareils différents peut entraîner un blocage temporaire du…

Cybersécurité : quels objectifs prioritaires pour votre sécurité en ligne ?

Un mot de passe complexe ne suffit pas à stopper les attaques ciblées. En 2023, plus…

VPN : La police peut-elle retrouver votre connexion sécurisée ?

À l'heure où la confidentialité numérique est vendue comme une denrée rare, la réalité rattrape souvent…

Hacktivistes : motivations ciblant entités gouvernementales ou organisations

152 attaques informatiques revendiquées par des groupes organisés ont frappé les institutions publiques européennes en 2022,…

Achats en ligne : quels sont les dangers potentiels à éviter ?

La commande en ligne a bouleversé nos habitudes d'achat, mais derrière la promesse de simplicité et…

Comparatif : WireGuard vs VPN – Quelle est la meilleure solution ?

4 000 lignes contre plus de 70 000. À première vue, WireGuard et OpenVPN ne jouent…

Achats en ligne sécuritaires : mesures à prendre pour une expérience sans risque

Les fraudes liées aux paiements en ligne ont augmenté de 30 % en Europe en 2023,…

Protéger ses mots de passe grâce à un gestionnaire sécurisé efficace

Des centaines de comptes, une avalanche d'identifiants, et toujours le même casse-tête : retrouver, inventer, retenir…

Antivirus sur ordinateur portable : vérifier la présence et l’état du logiciel de protection

Un ordinateur portable livré avec un antivirus préinstallé ne garantit pas une protection active et efficace.…

Piliers de la sécurité de l’information : importance et impact

Une faille de sécurité non corrigée peut compromettre l'intégralité d'un système en quelques minutes. Certaines réglementations…

Antivirus téléphone : Comment vérifier sa présence sur son appareil ?

Un chiffre brut pour commencer : plus de 350 000 nouveaux logiciels malveillants sont détectés chaque…

Mises à jour : pourquoi et quand les faire pour son site web ?

Un site web laissé sans maintenance devient vulnérable aux failles de sécurité dès la première obsolescence…

Sécurité Wi-Fi : WireGuard, une technologie inviolable ?

WireGuard a été ajouté au noyau Linux en 2020, alors qu’OpenVPN et IPsec dominaient le marché…

Sécurité informatique : quel mode d’authentification choisir ?

Les mots de passe uniques continuent de faire office de sésame pour accéder à la vaste…

Sécurité informatique : découvrez les 4 piliers essentiels pour protéger vos données

Une faille non corrigée suffit parfois à rendre inutiles des systèmes de défense coûteux. L’application stricte…

Stockage mots de passe sur PC : où et comment sécuriser ?

En 2023, plus de 80 % des violations de données impliquaient des mots de passe compromis…

RGPD : comment protège-t-il vos données personnelles ?

Le chiffre donne le ton : chaque entreprise confrontée à une fuite de données se retrouve…

Principes clés de la réglementation RGPD : Tout comprendre en 5 points

Un consentement donné une fois n’est jamais acquis définitivement : il peut être retiré à tout…

Coût moyen d’une cyberattaque : tarifs et impacts en 2025

C’est souvent le détail qui fait vaciller la forteresse. Un clic d’apparence anodin, et tout un…

Protocoles sécurisation transactions Internet: Quels choisir en 2025?

Un simple clic, et voilà des milliers d’euros qui s’évaporent dans le grand vide digital : l’angoisse…

Activer Windows Defender : Vérifier et assurer la protection de votre système

Protéger son ordinateur contre les menaces en ligne est plus fondamental que jamais. Windows Defender, l'antivirus…

RGPD : Quelles sont les obligations de protection des données en France ?

Un simple clic, et l’invisible bascule dans le réel : vos données personnelles font le tour…

Comment enlever une adresse mail des indésirables Outlook ?

Vous recevez une quantité de publicité, de courrier non sollicité et d'autres spams ? Est-ce qu'une personne…

Droits non reconnus par le RGPD : quels sont-ils et pourquoi ?

Le Règlement Général sur la Protection des Données (RGPD) a marqué un tournant dans la manière…

Problème ESD : Quels impact, solutions et prévention ?

L'électrostatique, bien que souvent invisible à l'œil nu, représente un défi majeur dans de nombreux domaines…

Rémunération des hackers : Découvrez combien ils gagnent réellement !

Les hackers, souvent perçus comme des figures énigmatiques de l'ère numérique, suscitent autant de fascination que…

Protocoles vpn : quels types sont utilisés et comment choisir le meilleur ?

La sécurité en ligne est devenue une préoccupation majeure pour tous les utilisateurs d'Internet. Les VPN…

Niveaux de sécurité : découvrez les différents types et leur importance

Les niveaux de sécurité jouent un rôle fondamental dans la protection des biens et des personnes.…

Confidentialité en ligne : qui peut voir votre historique de navigation sur internet ?

Lorsque vous naviguez sur Internet, chaque clic, chaque recherche, chaque visite de site laisse une trace.…

Appels téléphoniques sans interlocuteur : comprendre les raisons et solutions possibles

Les appels téléphoniques sans interlocuteur deviennent de plus en plus fréquents, laissant les utilisateurs perplexes et…

Test d’intrusion : zoom sur les principales méthodologies et normes en vigueur

C’est le cas de le dire, les tests d’intrusion sont devenus l'outil de prédilection pour évaluer…

Sécurité informatique en entreprise : comment et pourquoi la renforcer ?

Par définition, la sécurité informatique d’une entreprise désigne toutes les techniques permettant de protéger les données…